工程日志管理系统破解方法揭秘:如何绕过权限限制获取完整数据?

在现代工程项目管理中,工程日志管理系统(Engineering Log Management System)已成为不可或缺的工具。它不仅记录施工过程中的关键信息,还为项目审计、质量控制和安全管理提供数据支撑。然而,随着系统功能日益复杂,部分用户出于测试、逆向分析或非法目的,试图通过技术手段破解该系统以绕过权限限制、获取未授权数据甚至篡改日志内容。

一、什么是工程日志管理系统?

工程日志管理系统是一种专门用于采集、存储、管理和分析工程项目过程中各类操作行为与事件记录的信息系统。其核心功能包括:

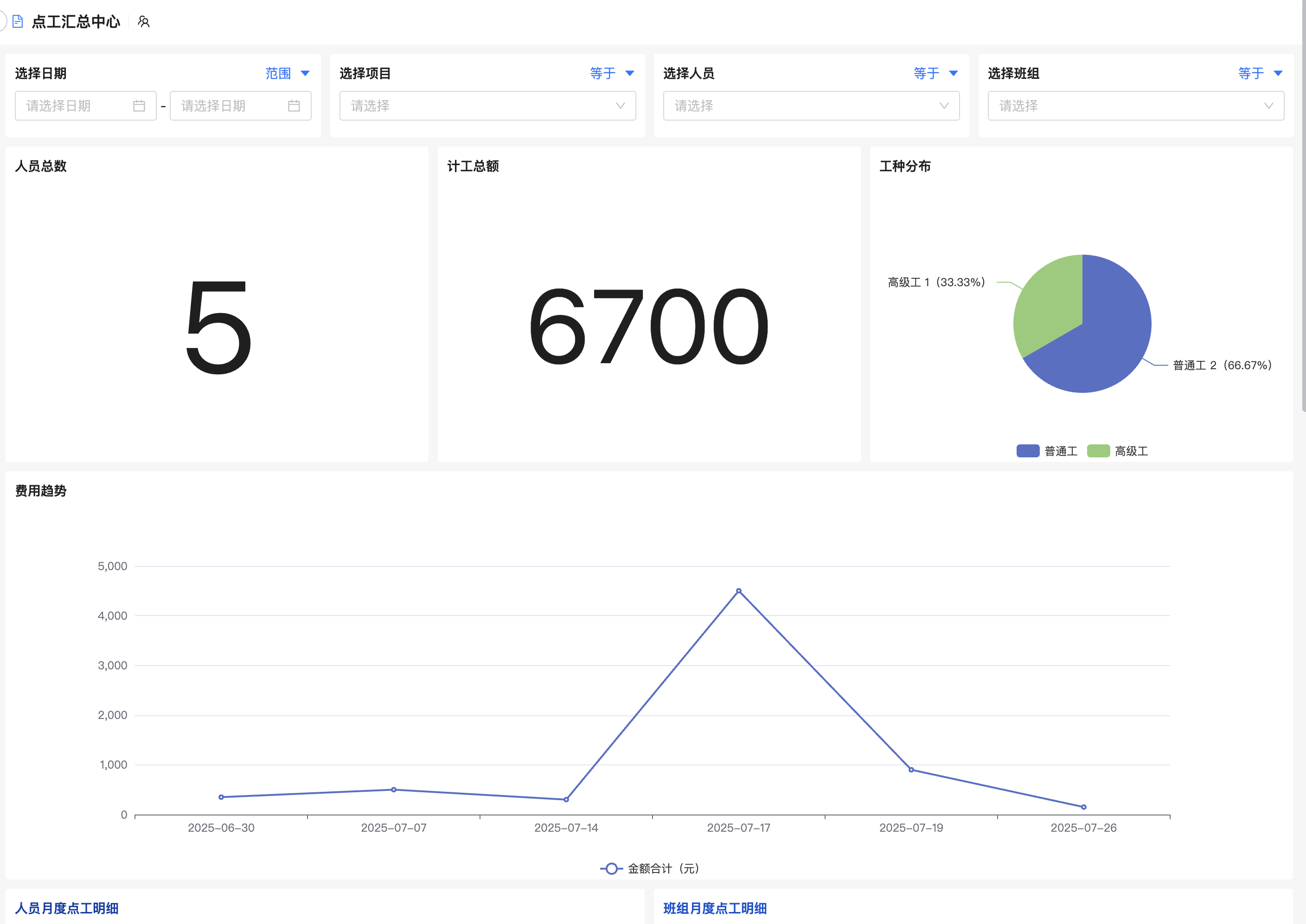

- 自动化日志采集(如设备状态、人员签到、材料使用等)

- 权限分级管理(不同角色查看/编辑权限不同)

- 时间戳加密与防篡改机制

- 多终端同步与云端备份

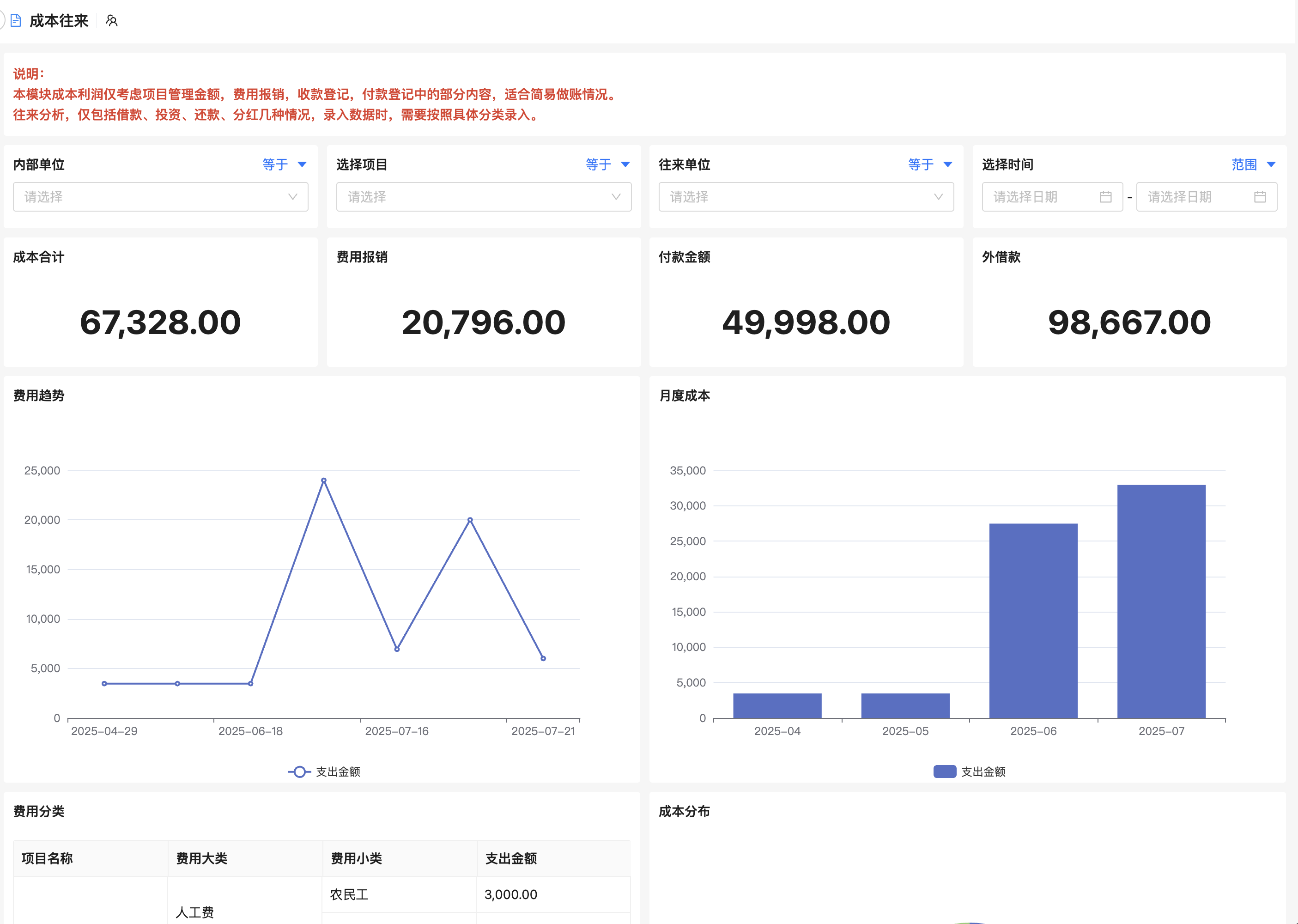

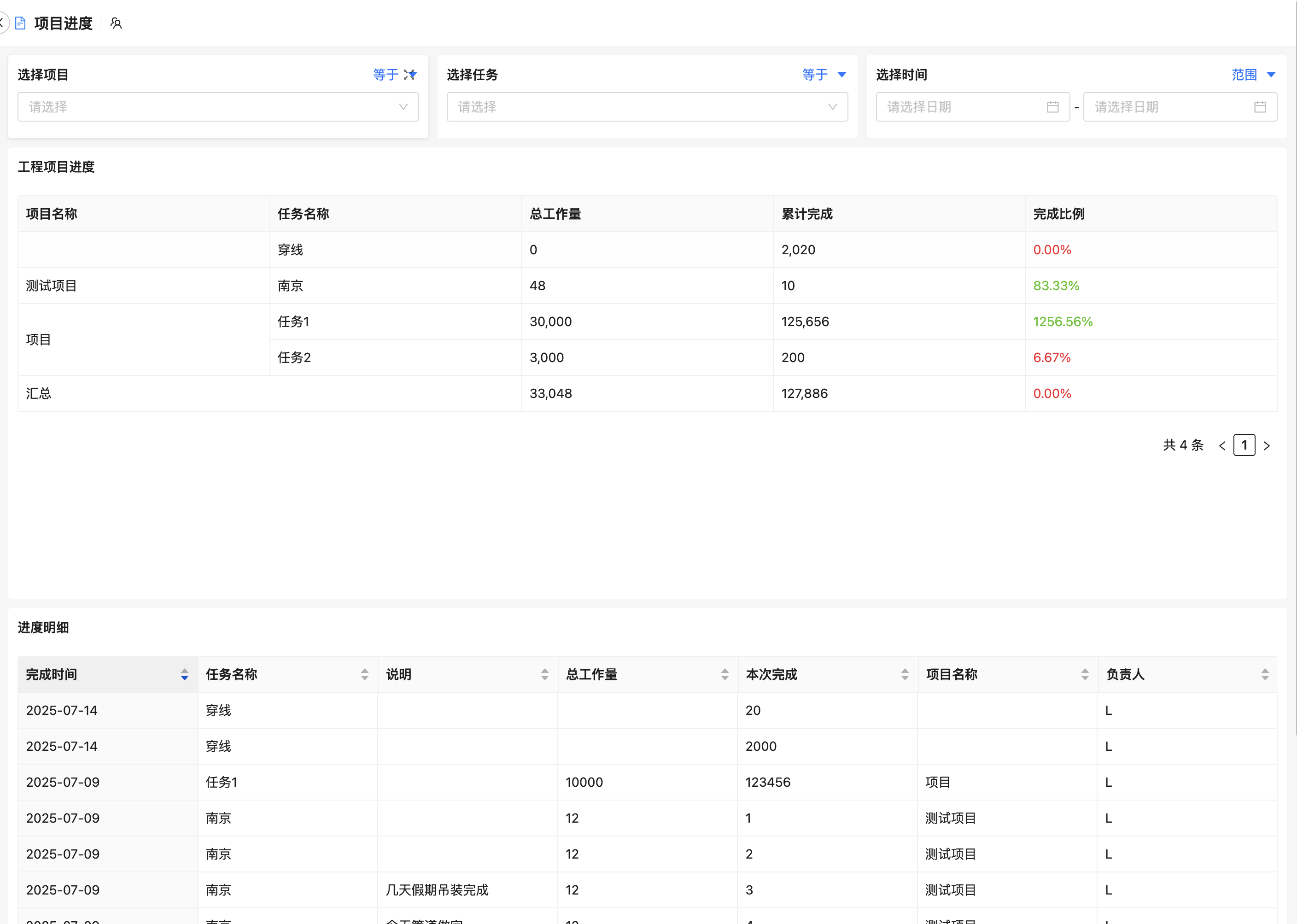

- 报表生成与可视化展示

这类系统广泛应用于建筑、交通、能源等行业,尤其在大型基建项目中扮演“数字大脑”的角色。

二、为何有人尝试破解?常见动机解析

尽管破解行为违法且违反职业道德,但现实中仍存在以下几种动机:

- 内部员工越权访问:某些岗位人员可能试图查看不属于其职责范围的日志数据,例如项目经理想查看工程师的技术细节,或安全员想规避责任。

- 第三方渗透测试:合法的安全团队在获得授权后对系统进行漏洞扫描和渗透测试,目的是发现潜在风险。

- 恶意攻击者入侵:黑客利用系统漏洞窃取敏感工程数据,用于勒索、商业间谍活动或破坏项目进度。

- 开发调试需求:开发者在本地环境中模拟高权限场景时,可能会尝试跳过认证逻辑进行快速验证。

三、常见的破解方式与技术原理

1. 身份伪造与令牌劫持

许多工程日志系统采用JWT(JSON Web Token)或Session机制进行身份验证。若服务器端未正确校验token有效性(如忽略过期时间、未签名验证),攻击者可通过修改浏览器缓存中的token值或抓包重放来冒充管理员。

2. 接口未授权调用

部分系统API接口缺少细粒度权限控制,仅依赖前端按钮隐藏而非服务端判断。攻击者可通过Postman或curl直接调用接口,绕过界面限制读取所有日志条目。

3. SQL注入与数据库提取

如果后端SQL查询语句拼接不当(如使用字符串拼接而非参数化查询),攻击者可输入恶意SQL代码(如`' OR '1'='1`)绕过登录验证,并导出整个数据库内容,包括原始日志表。

4. 文件系统权限绕过

有些系统将日志文件保存在服务器本地路径(如/logs/)。若目录权限配置错误(如Apache/Nginx允许公开访问),攻击者可通过URL直接下载log文件,从而获取原始文本日志内容。

5. 移动端App逆向破解

针对Android/iOS平台的应用程序,若未做加固处理(如混淆、防调试、动态加载),攻击者可用Jadx/Ghidra反编译APK,定位登录逻辑并移除权限校验代码,实现无密码登录。

四、破解案例分析:真实世界中的失败与教训

案例1:某市政项目日志泄露事件

2024年,某市地铁建设项目因Web应用未启用HTTPS且Session ID固定,被外部攻击者利用中间人攻击截获token,进而访问全部工程日志。该事件导致项目进度延误两个月,最终涉事公司被罚款50万元。

案例2:企业内网日志篡改事故

一名项目经理私自修改本地数据库中的日志字段,删除了关于安全事故的记录,企图掩盖施工隐患。事后通过日志完整性校验(SHA-256哈希比对)发现异常,该员工被开除并追究刑事责任。

五、如何防范工程日志系统的破解风险?

1. 强化身份认证机制

采用双因素认证(2FA)、OAuth 2.0协议、短时效Token策略,避免单一密码暴露风险。

2. 实施最小权限原则

基于RBAC(Role-Based Access Control)模型分配权限,确保每个用户只能访问与其职责相关的数据。

3. 加密存储与传输

对日志内容进行AES加密存储;使用TLS 1.3以上版本保护网络通信,防止中间人窃听。

4. 完善日志审计与监控

建立操作日志审计机制,记录每次登录、查询、修改行为,设置异常行为告警(如短时间内大量导出请求)。

5. 应用安全加固

对移动App进行代码混淆、防调试检测、证书绑定;对Web服务启用WAF防火墙过滤恶意请求。

六、结语:破解不是解决问题的方式

工程日志管理系统的设计初衷是为了提升项目透明度与可控性,任何试图绕过其安全机制的行为都是不可取的。无论是内部人员还是外部攻击者,一旦实施破解都将面临法律制裁、职业声誉损失及企业信任崩塌的风险。建议企业和技术人员从源头加强系统安全性建设,构建可信、可控、可追溯的工程数字化管理体系。